Prevenção de perda de dados, conformidade e otimização de back office para o setor de saúde

Garanta o acesso consistente aos dados dos pacientes e obtenha conformidade com o monitoramento de atividade do usuário para a área de saúde.

Alvos principais para roubo de dados

Uma pesquisa global constatou que 33% das violações de dados na área da saúde foram causadas por comportamentos acidentais e 25% foram vazamentos planejados por um funcionário.

Em 2023, mais de 133 milhões de registros de saúde foram expostos ou divulgados de forma inadequada, estabelecendo um novo recorde. 11.270.000 pessoas foram afetadas pelo maior incidente – a segunda maior violação de dados de saúde de todos os tempos.

Proteja o acesso aos dados do paciente com o monitoramento de atividade do usuário da Teramind

Dê aos seus clientes tranquilidade em relação aos funcionários que trabalham remoto

Controle de acesso

Controle quem tem acesso e como os dados são usados.

Use as Regras e Políticas de Comportamento da Teramind para:

- Limitar e monitorar o acesso a PHI, PII, PCI e informações financeiras confidenciais de pacientes e funcionários

- Bloquear tentativas de acesso não autorizado aos dados e notificar os administradores

- Impedir transferências de arquivos não criptografados e outras operações de compartilhamento de dados

Proteção de dados

Proteja os dados confidenciais dos pacientes contra exfiltração e uso indevido.

Use as regras e os alertas pré-setados, as gravações de sessão e o OCR da Teramind para:

- Monitorar os dados que contêm PII, PHI e outros termos protegidos pela HIPAA para evitar o uso não autorizado.

- Receber alertas quando ocorrerem atividades suspeitas e mal-intencionadas com PII ou PHI.

- Identificar dados confidenciais em formatos estruturados e não estruturados.

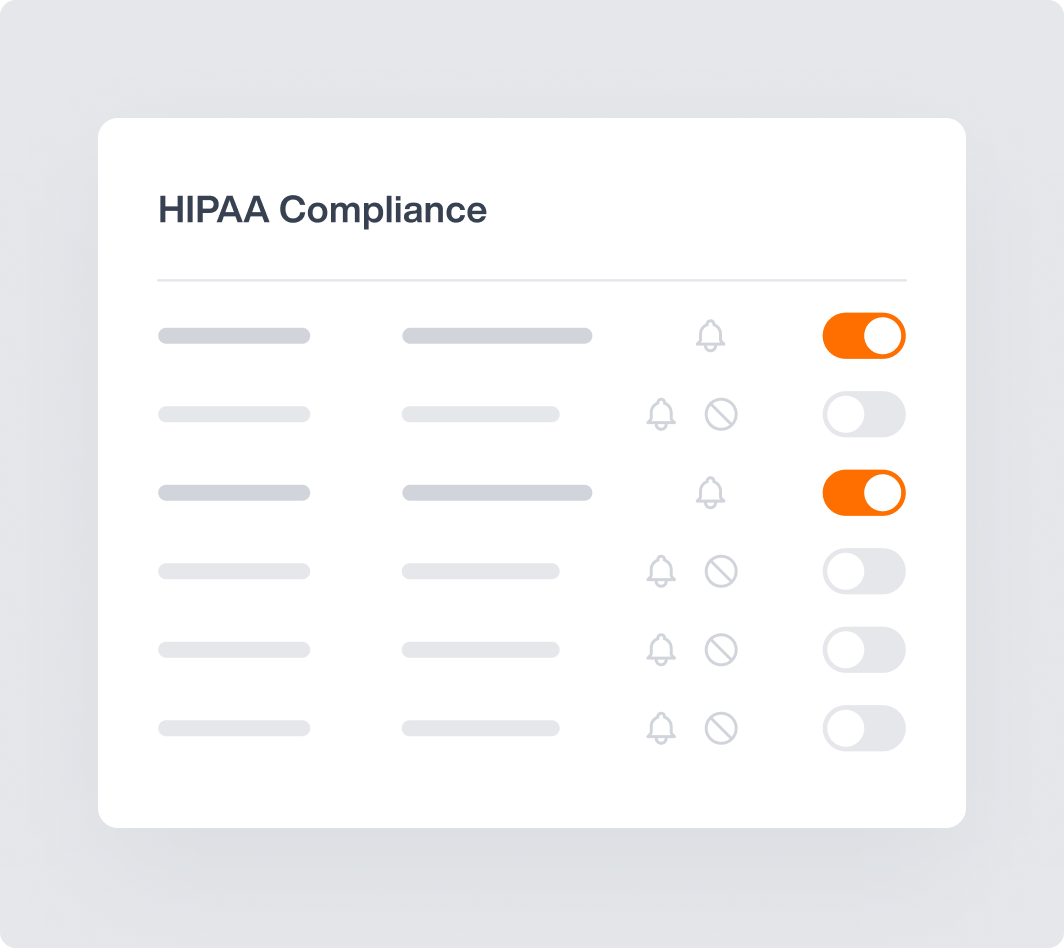

Aplicação do compliance

Mantenha a conformidade e evite penalidades onerosas.

Use as políticas integradas de PHI e HIPAA, os registros de atividades e as gravações de sessões da Teramind para:

- Monitorar as atividades relacionadas aos dados sujeitos a regulamentação e bloquear as ações que não estejam em conformidade.

- Criar e exportar registros de atividades imutáveis para apresentar como ônus da prova aos órgãos reguladores.

- Bloquear todas as atividades de dados maliciosas, suspeitas e fora de conformidade.

Otimização de processos

Otimize os fluxos de trabalho de back office por meio da análise de dados.

Use os relatórios de Business Intelligence da Teramind para:

- Identificar os gargalos do fluxo de trabalho.

- Analisar onde os sistemas podem ser aprimorados e a carga de trabalho aliviada.

- Descobrir maneiras de melhorar as operações em um nível granular entre funcionários individuais.

Principais recursos da Teramind que potencializam a prevenção de vazamento de dados em

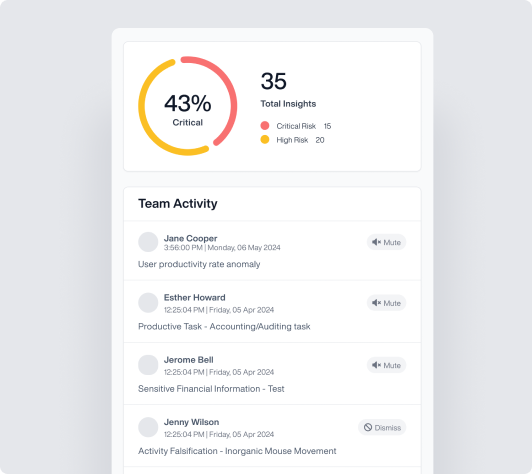

OMNI: O que você pode descobrir?

OMNI é a nova interface rápida da Teramind, um sistema de alerta com tecnologia de IA que mostra mais do que você quer ver e menos do que você não quer.

Entenda rapidamente os alertas mais urgentes com um feed priorizado no estilo de notícias. Inicie uma investigação em segundos com o clique de um botão.

Pare de percorrer os alertas para encontrar o que é acionável.

Configurações modeladas de proteção de dados financeiros

Imponha a conformidade com a forma como os dados HIPAA podem ou não ser usados pelos funcionários, protegendo-os até mesmo contra o uso indevido acidental.

Identifique e proteja automaticamente os dados em movimento.

Monitoramento de transferência de arquivos

Alerte e até mesmo bloqueie qualquer tentativa de transferência de arquivos que contenham dados confidenciais.

Impeça o roubo de dados e os vazamentos acidentais em seu caminho.

Gravações de tela com registro de data e hora

Obtenha contexto imediato – e provas irrefutáveis – reproduzindo os momentos que antecederam e imediatamente após qualquer incidente de segurança.

Acelere em até 65% o tempo necessário para investigar um incidente, indo direto para um evento com registro de data e hora.

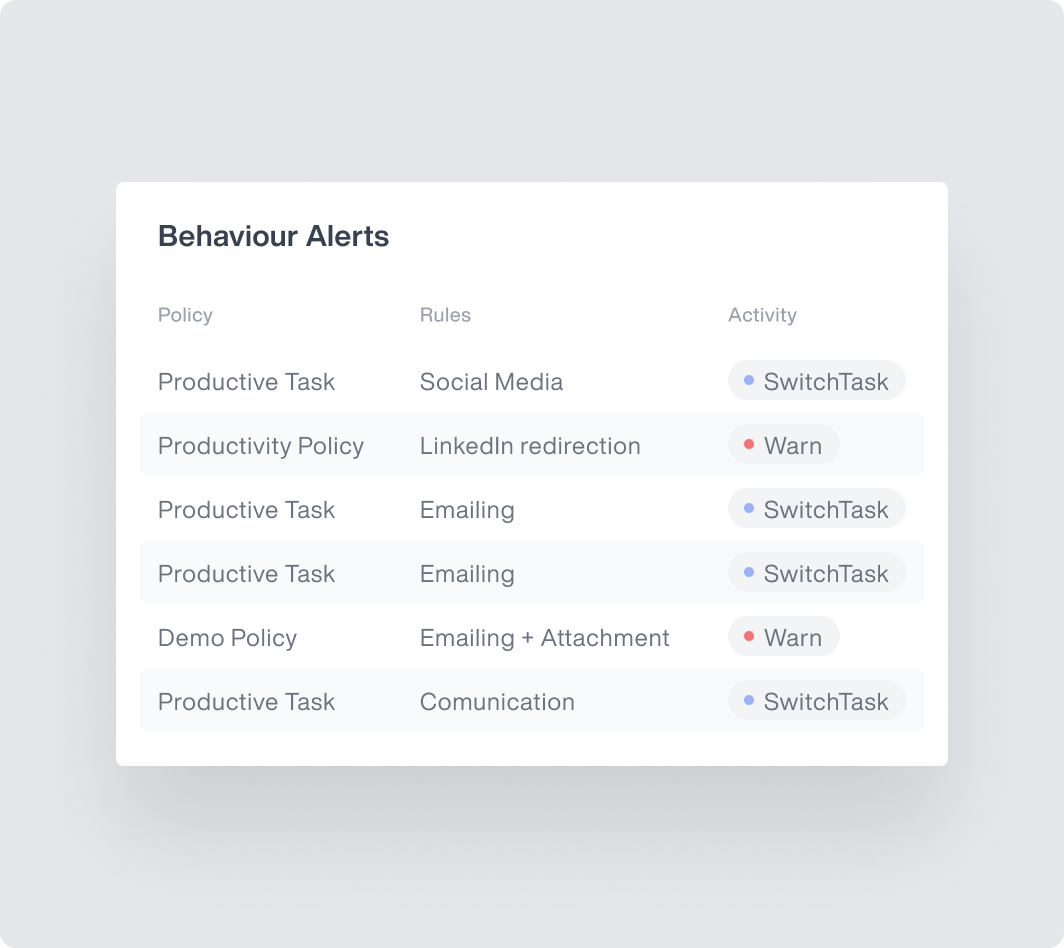

Regras inteligentes e respostas automatizadas

Reforce automaticamente a conformidade definindo respostas para ações de alto risco, como download, upload, envio por e-mail ou impressão de dados confidenciais. (Inclui o uso de USB).

Evite que os usuários coloquem a si mesmos ou a sua empresa em perigo.

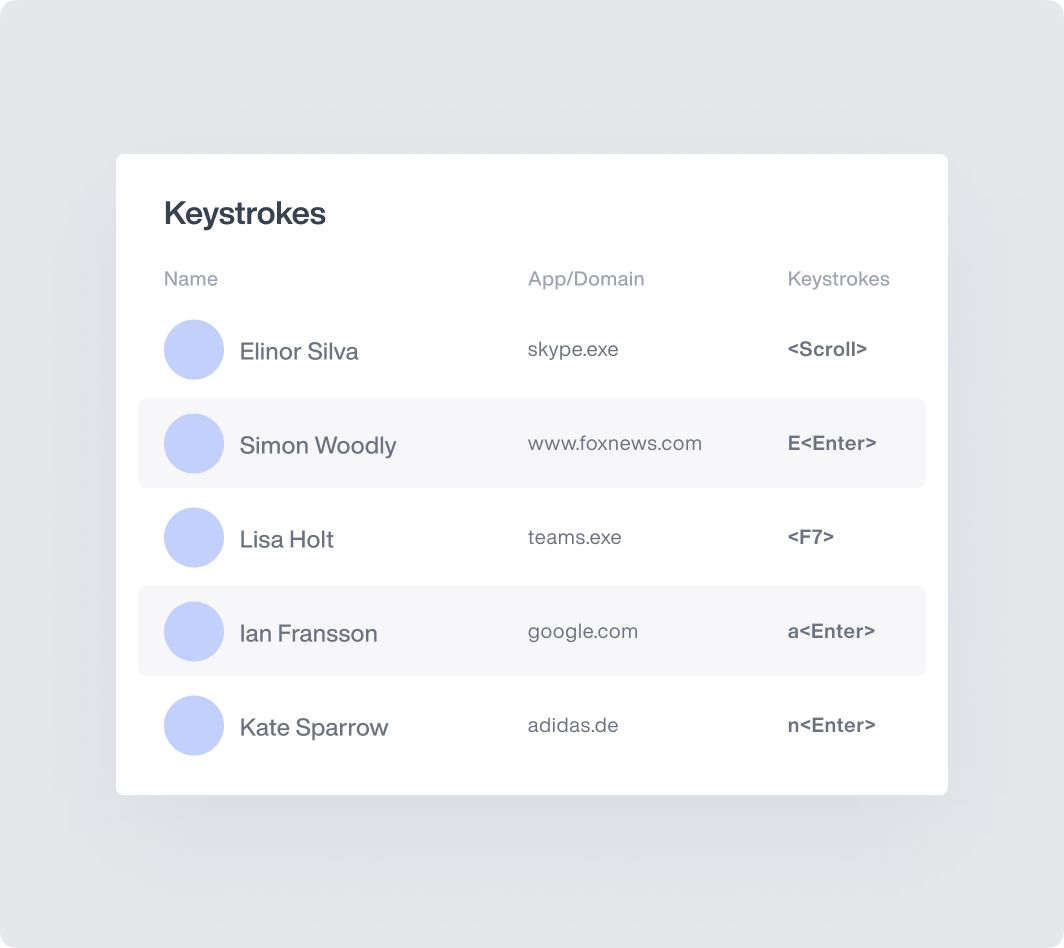

Registro de pressionamento de teclas

Rastreie e registre todas as teclas digitadas pelos funcionários, criando conteúdo pesquisável e indexado que pode acionar alertas ou ajudar em caso de investigação.

Não deixe que os dados fujam em casos de uso que, muitas vezes, passam despercebidos pelo DLP tradicional.

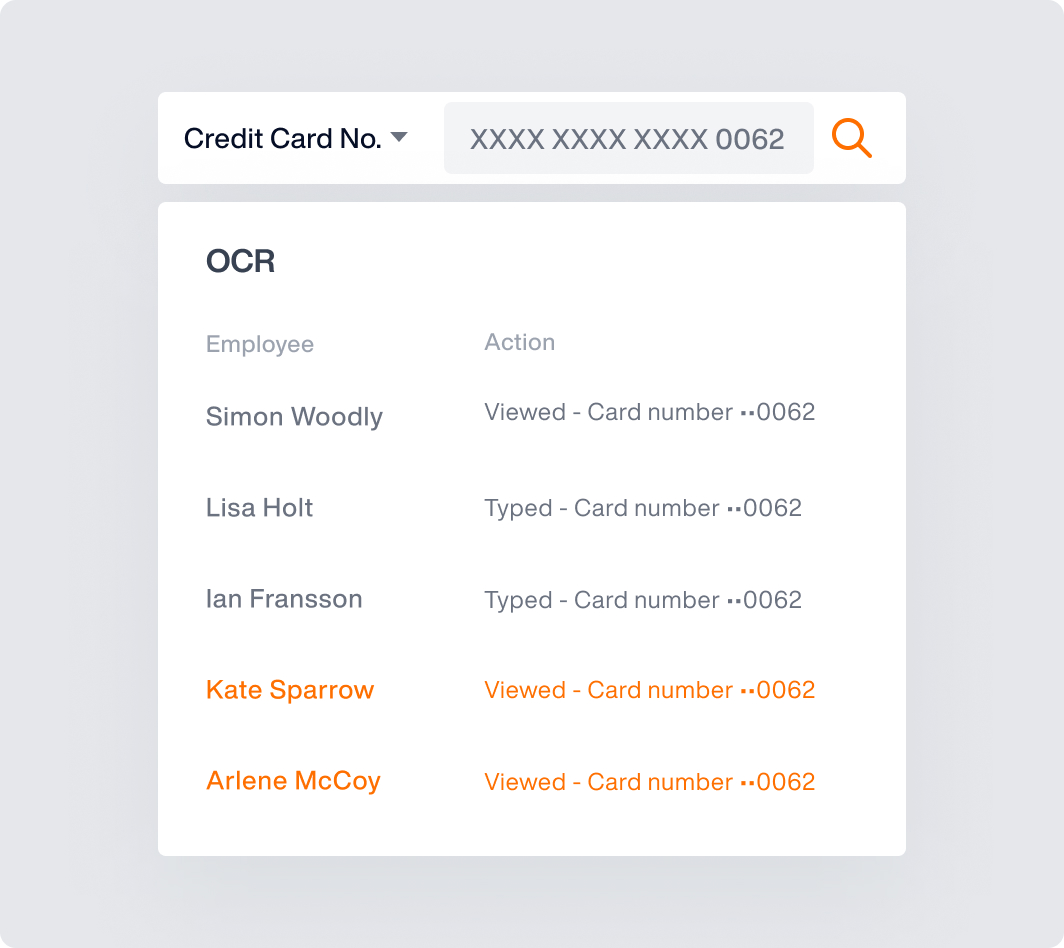

Reconhecimento óptico de caracteres

Detecte tempos de exibição anormalmente longos de conteúdo sensível na tela de um usuário, incluindo capturas de tela, compartilhamento de reuniões e muito mais, com o recurso de OCR da Teramind.

Receba alertas sempre que dados confidenciais aparecerem na tela de um usuário.

Monitoramento de sites e aplicativos

Reduza os riscos de perda de dados, definindo quais aplicativos ou sites são usados, quem pode usá-los e como, incluindo shadow IT.

Sua empresa está preocupada com a exposição de dados confidenciais por um aplicativo interno ou com desenvolvedores terceirizados que publicam seu código no GitHub?

Atualize-se

com o Blog da Teramind.

Sem spam – nunca. Você pode cancelar a qualquer momento.

O que dizem nossos clientes

“Software conveniente e abrangente de monitoramento de PCs baseado em nuvem. É fácil de instalar, acessar e monitorar os PCs dos clientes. Trata-se de uma solução madura e rica em recursos para análise de comportamento de usuários in loco e remoto.”

Larissa H.

Especialista em suporte de TI

“A melhor maneira e as melhores ferramentas para supervisionar e controlar o acesso dos funcionários aos dados e suas ações, com capacidade de monitorar a atividade dos colaboradores com o mínimo de recursos humanos. Essas ferramentas me permitem detectar a perda de tempo dos funcionários e o desperdício de recursos da empresa.”

Yakir D.

CIO

“Fácil implementação, ótima interface de usuário e um produto incrível. Utilizamos a Teramind para gerenciar situações de alto risco e obter visibilidade e alertas detalhados. Ela superou em muito nossas expectativas e nos poupou de perdas significativas de dados.”

Gerente de segurança e risco de TI

Empresa de manufatura de US$ 7 bilhões