Prevención de la Pérdida de Datos, Cumplimiento y Optimización del Back Office para el Sector de Salud

Garantiza un acceso coherente a los datos de los pacientes y consigue el cumplimiento de la normativa con el Monitoreo de la Actividad de los Usuarios para el sector de salud.

Principales objetivos de la filtración de datos

Una encuesta mundial descubrió que 33% de las filtraciones de datos en salud se debieron a comportamientos accidentales, y 25% fueron filtraciones planificadas por un empleado.

En 2023, se expusieron o divulgaron indebidamente más de 133 millones de historiales médicos, estableciendo un nuevo récord. 11.270.000 personas se vieron afectadas por el mayor incidente, la segunda mayor filtración de datos de todos los tiempos en la industria.

Protege el acceso a los datos de los pacientes con el Monitoreo de la Actividad de los Usuarios Teramind

Da tranquilidad a tus clientes sobre los empleados que trabajan desde casa.

Control de acceso

Controla quién tiene acceso y cómo se utilizan los datos.

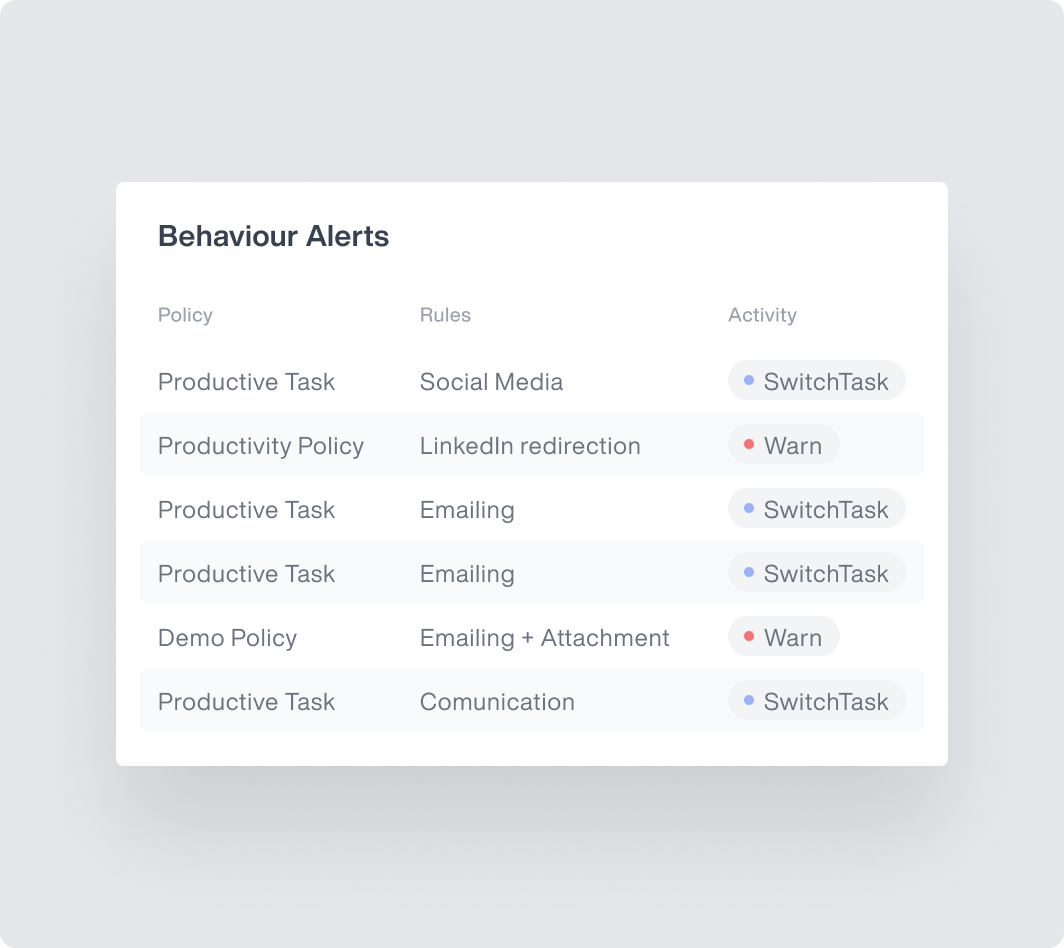

Utiliza las Reglas y Políticas de Comportamiento de Teramind para:

- Limitar y controlar el acceso a la PHI, PII, PCI e información financiera confidencial de pacientes y empleados

- Bloquear los intentos de acceso no autorizado a los datos y notificar a los administradores

- Evitar las transferencias de archivos no encriptados y otras operaciones de intercambio de datos

Protección de datos

Protege los Datos Sensibles de los Pacientes de la Exfiltración y el Uso Indebido.

Utiliza las reglas y alertas predefinidas de Teramind, las grabaciones de sesiones y el OCR para:

- Supervisar los datos que contengan PII, PHI y otros términos protegidos por la HIPAA para evitar su uso no autorizado.

- Recibir alertas cuando se produzcan actividades sospechosas y maliciosas con PII o PHI.

- Identificar datos sensibles en formatos estructurados y no estructurados.

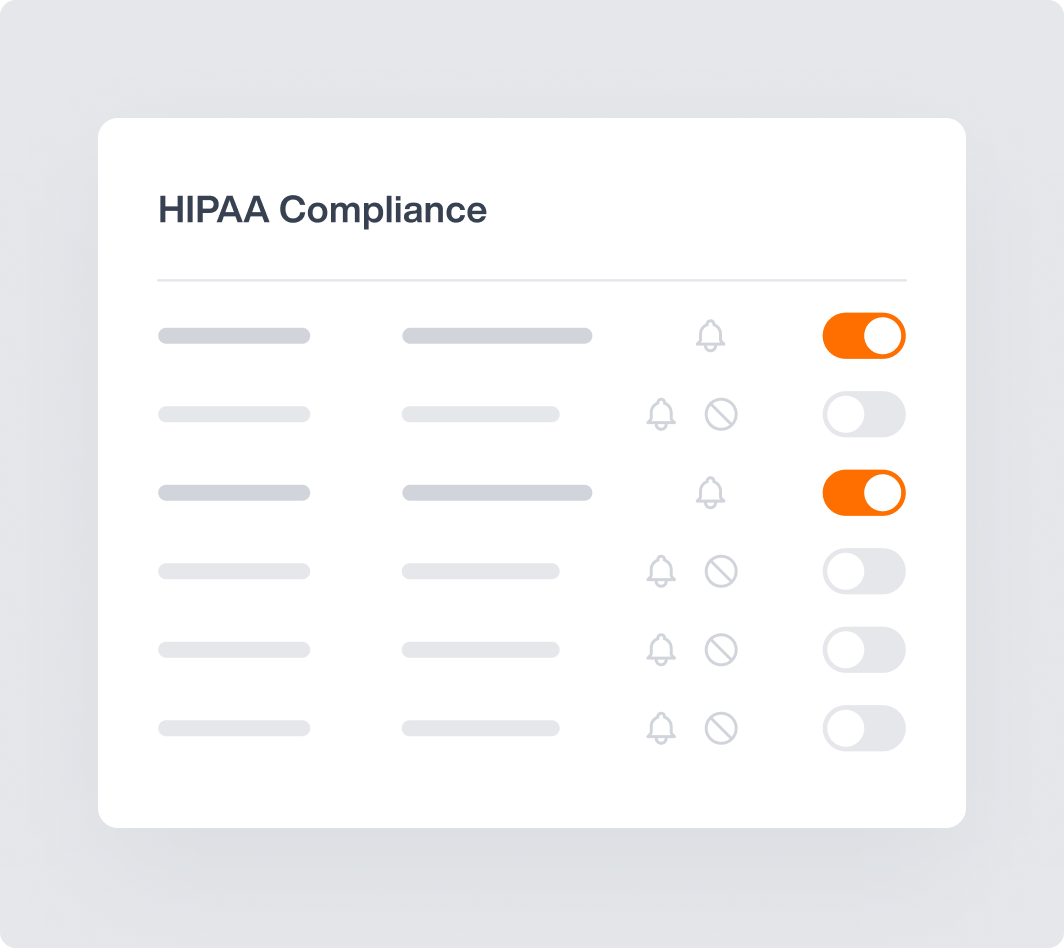

Cumplimiento de la normativa

Mantén el cumplimiento y evita costosas sanciones.

Utiliza las políticas PHI e HIPAA incorporadas, los registros de actividad y las grabaciones de sesión de Teramind para:

- Supervisar las actividades en torno a los datos sujetos a regulación y bloquear las acciones no conformes.

- Crear y exportar registros de actividad inmutables para presentarlos como prueba a los organismos reguladores.

- Bloquear todas las actividades de datos maliciosas, sospechosas y no conformes.

Optimización del proceso

Optimiza los flujos de trabajo de back office mediante el análisis de datos.

Utiliza los informes de Inteligencia Empresarial de Teramind para:

- Identificar los cuellos de botella del flujo de trabajo.

- Analizar dónde se pueden mejorar los sistemas y aliviar la carga de trabajo.

- Descubrir formas de mejorar las operaciones a nivel granular entre empleados individuales.

Funcionalidades básicas de Teramind para la prevención de fugas de datos en

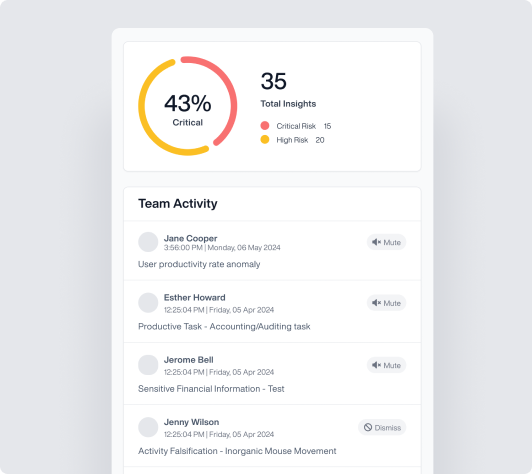

OMNI: ¿Qué puedes descubrir?

OMNI es la nueva interfaz rápida de Teramind, un sistema de alertas basado en IA que te muestra más de lo que quieres ver y menos de lo que no.

Comprende rápidamente tus alertas más urgentes con un feed priorizado al estilo de las noticias. Inicia una investigación en segundos con solo un clic.

Deja de desplazarte por las alertas para encontrar lo accionable.

Plantillas de configuración de protección de datos financieros

Aplique el cumplimiento de cómo pueden y no pueden utilizar los empleados los datos de HIPAA, protegiéndose incluso de un uso indebido accidental.

Identifica y protege automáticamente los datos en movimiento.

Supervisión de transferencias de archivos

Alerta e incluso bloquea cualquier intento de transferencia de archivos que contengan datos sensibles.

Detén los robos de datos y las filtraciones accidentales.

Grabaciones de pantalla con registro de tiempo

Consigue un contexto inmediato -y pruebas irrefutables- reproduciendo los momentos previos e inmediatamente posteriores a cualquier incidente de seguridad.

Acelera el tiempo que se tarda en investigar un incidente hasta un 65%, saltando directamente a un evento con fecha y hora.

Reglas inteligentes y respuestas automatizadas

Refuerza automáticamente el cumplimiento estableciendo respuestas a las acciones de alto riesgo de los usuarios, como descargar, cargar, enviar por correo electrónico o imprimir datos confidenciales. (Incluye el uso de USB).

Evita que los usuarios se pongan a sí mismos o a tu empresa en peligro.

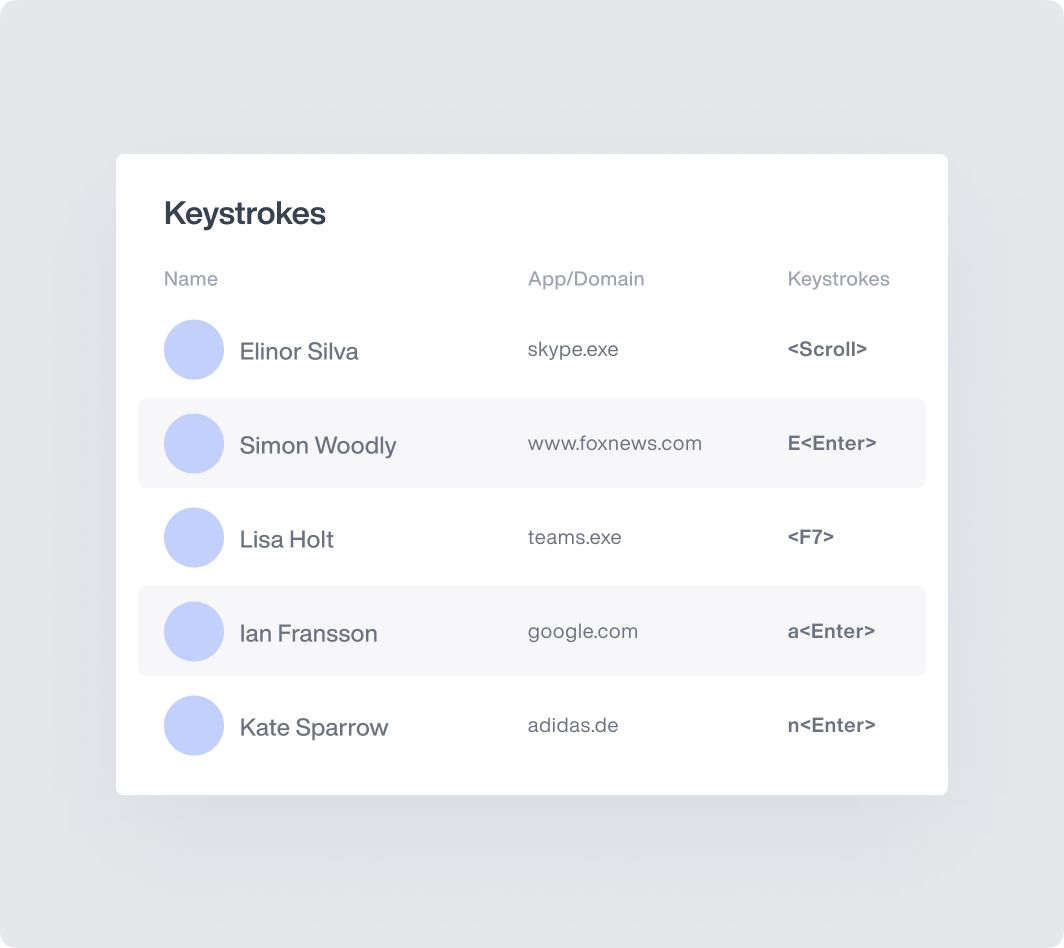

Registro de pulsaciones de teclas

Rastrea y registra todas las pulsaciones de tecla de los empleados, creando contenido indexado y con capacidad de búsqueda que puede activar alertas o ayudar en caso de investigación.

No dejes que los datos salgan por la puerta en casos de uso que la DLP tradicional suele pasar por alto.

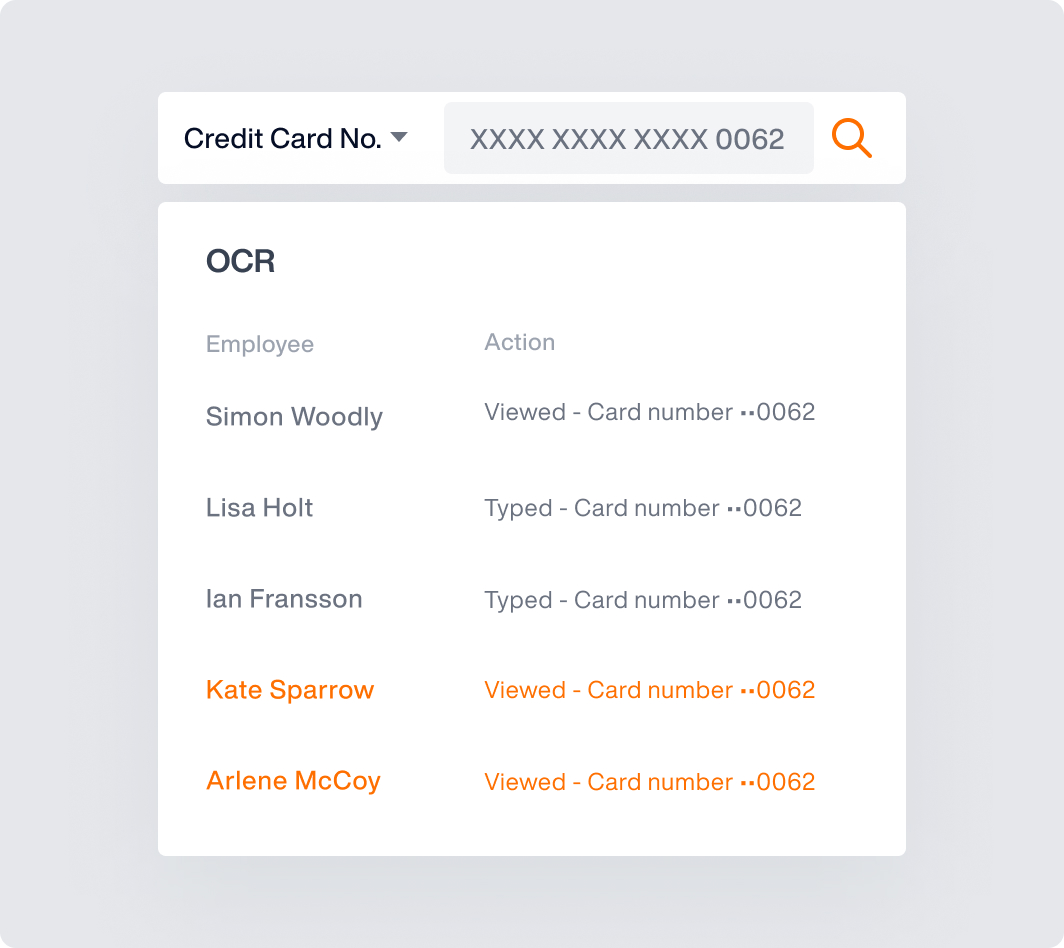

Reconocimiento óptico de caracteres

Detecta tiempos de visualización inusualmente largos de contenido sensible en la pantalla de un usuario, como capturas de pantalla, reuniones compartidas y mucho más, con la capacidad de OCR de Teramind.

Recibe alertas cada vez que aparezcan datos sensibles en la pantalla de un usuario.

Supervisión de sitios web y aplicaciones

Mitiga los riesgos de pérdida de datos imponiendo qué aplicaciones o sitios web se utilizan, quién puede utilizarlos y cómo, incluida la shadow IT.

¿Te preocupa que una aplicación interna exponga datos sensibles, o que desarrolladores externos publiquen tu código en GitHub?

Lo que dicen nuestros clientes

«Cómodo y completo software de supervisión de PC basado en la nube. Es fácil de instalar, acceder y supervisar los PC de los clientes. Es una solución madura y rica en funcionalidades para la supervisión de usuarios in situ y remoto.»

Larissa H.

Especialista en soporte de TI

«La mejor forma y herramientas para supervisar y controlar el acceso de los empleados a los datos, y sus acciones, capacidad para controlar y supervisar la actividad de los colaboradores con recursos humanos mínimos. Estas herramientas me permiten detectar las pérdidas de tiempo de los empleados y el desperdicio de los recursos de la empresa.»

Yakir D.

CIO

«Fácil implementación, gran interfaz de usuario y un producto increíble. Aprovechamos Teramind para gestionar situaciones de alto riesgo y obtener visibilidad y alertas en profundidad. Ha superado nuestras expectativas y nos ha ahorrado importantes pérdidas de datos.»

Responsable de Seguridad y Riesgos de TI

Empresa manufacturera de USD7.000 millones