Rastrea y Monitorea

la Actividad de Correo Electrónico

Monitorea los correos electrónicos entrantes y salientes de los usuarios para reforzar tus estrategias de protección de datos y fortalecer la seguridad.

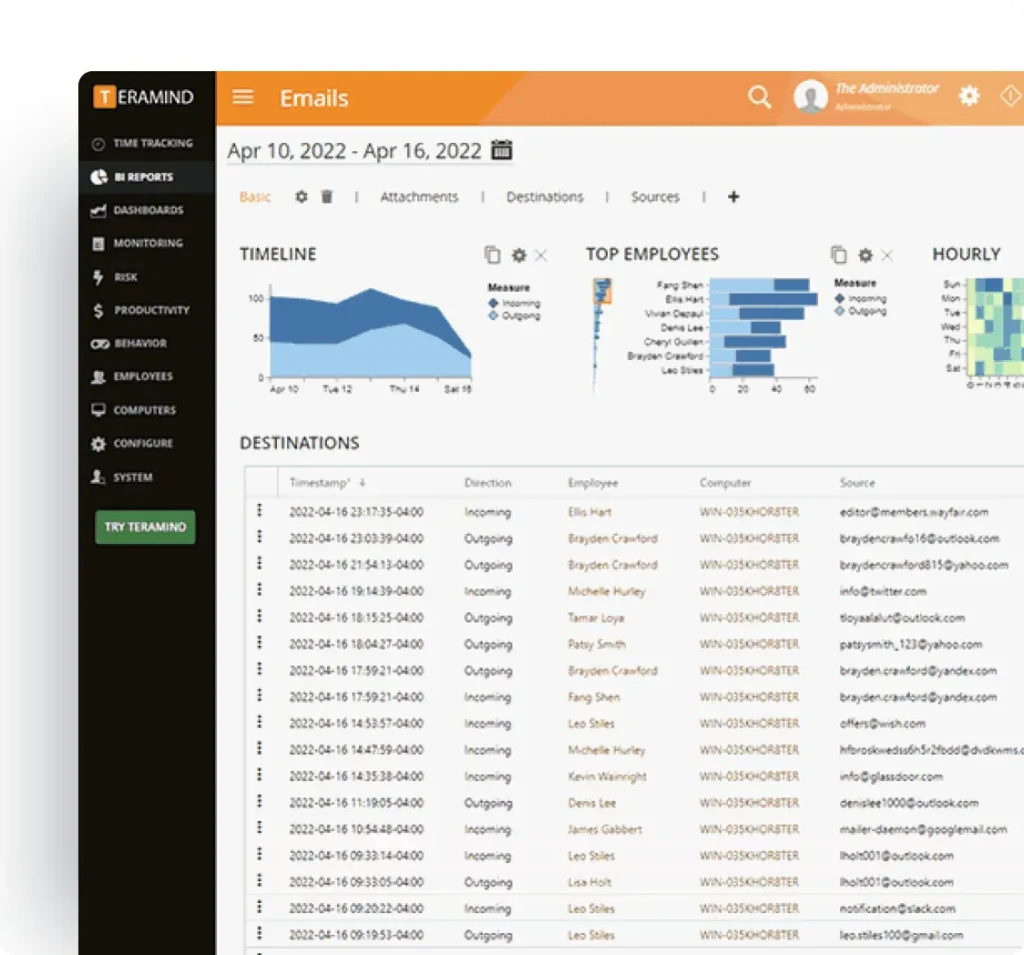

Monitoreo del correo electrónico

Ya sea que un correo electrónico se reciba o se envíe, el software de monitoreo de correos electrónicos de Teramind lo registra e indexa todo, previniendo compromisos de seguridad y la transferencia de datos sensibles fuera del sistema.

El keylogging con Teramind ofrece una amplia gama de información para monitorear los correos electrónicos de los empleados en el lugar de trabajo, lo cual es un componente esencial para la detección de amenazas internas y la prevención de pérdida de datos. Teramind elimina las conjeturas sobre lo que se comparte por correo electrónico y si se están distribuyendo datos sensibles.

Funciones de Rastreo de Correos Electrónicos de Empleados

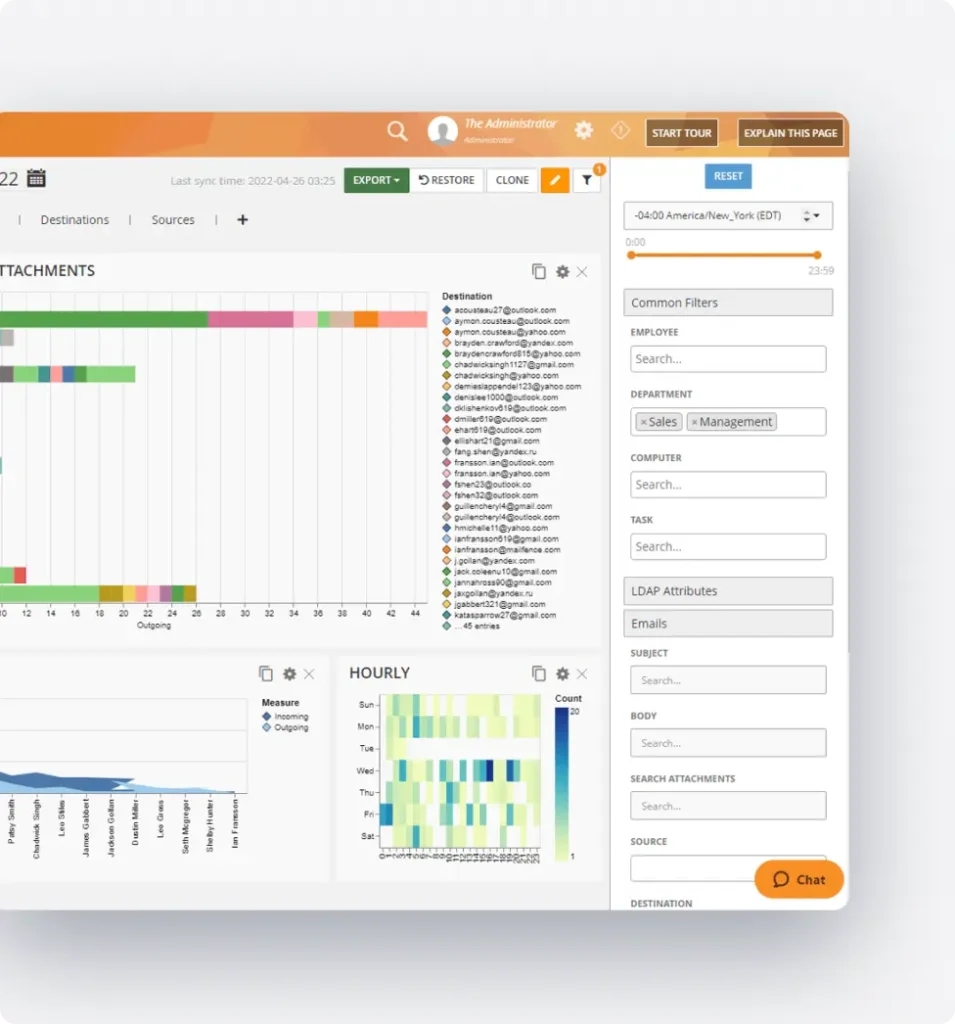

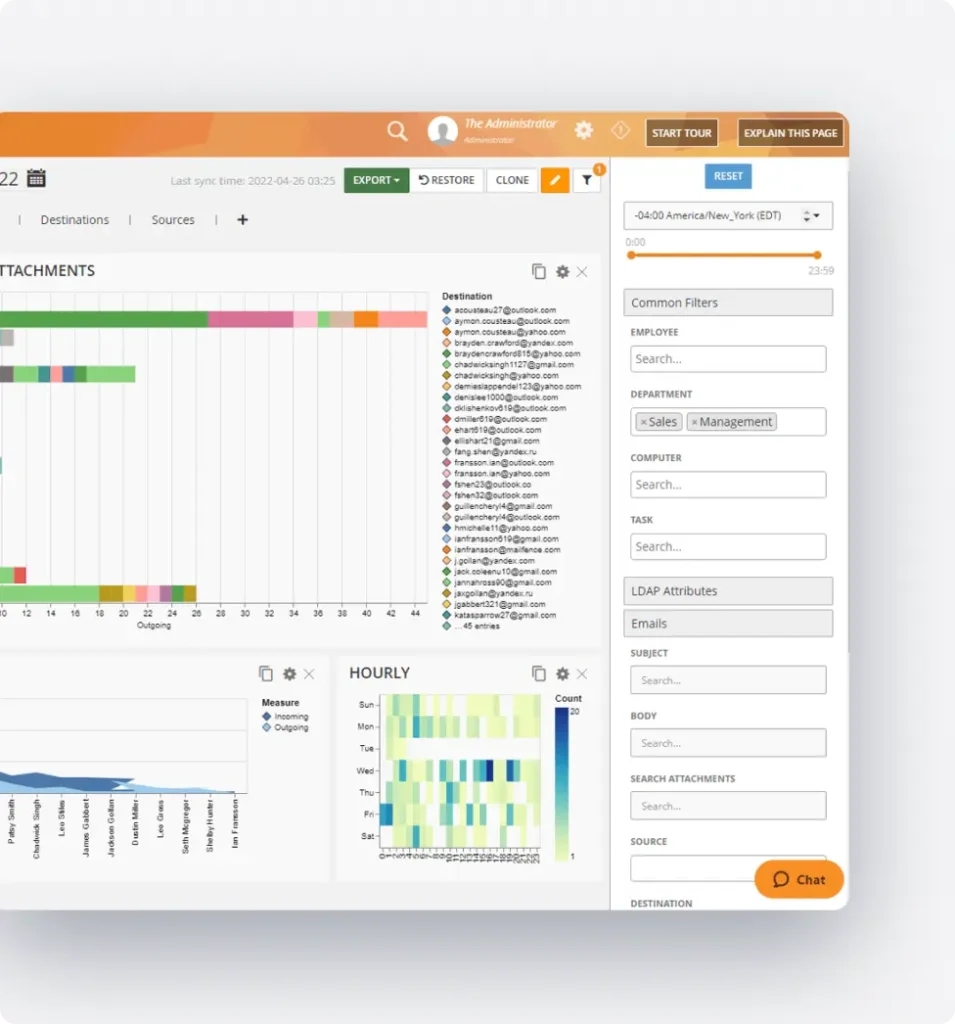

- Configura reglas para alertar o bloquear correos electrónicos que violen las políticas.

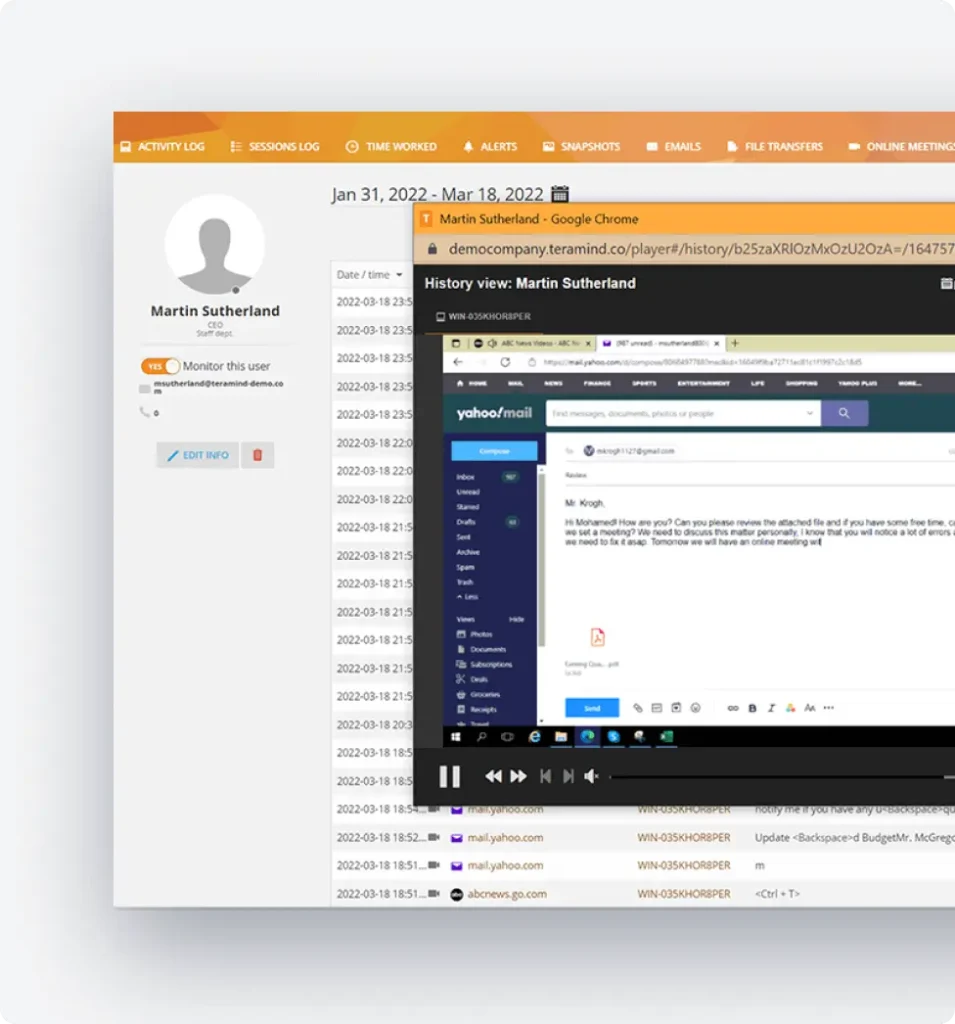

- Rastrea la correspondencia de cualquier proveedor de correo electrónico como Outlook (web y desktop), Gmail, Yahoo, Yandex y más.

- Excluye el rastreo de cuentas de correo electrónico personales para un monitoreo responsable y la promoción de la privacidad.

- Monitorea los correos electrónicos entrantes y salientes de los empleados.

- Visualiza capturas de video de cualquier actividad de correo electrónico, como redactar, enviar o adjuntar archivos, mediante el playback.

- Configura alertas para cualquier propiedad de correo electrónico, incluyendo contenido, destinatario, asunto y más.

- Recibe alertas automáticas cuando se envían correos electrónicos a cuentas no corporativas o a hosts sospechosos.

- Monitorea a los empleados y contratistas remotos conectados a través de RDP para garantizar el cumplimiento del protocolo, la conformidad con las auditorías y prevenir violaciones de seguridad.

- Identifica a los empleados que puedan estar enviando currículos a posibles empleadores, lo que indica un mayor potencial de riesgo interno.

¿Por qué es importante monitorear los correos electrónicos?

Core Teramind Features

Leverage Teramind’s unparalleled power to solve your workforce challenges.

Live View & Historical Playback

Monitor employee screens in real-time or review past activity with historical playback to gain complete visibility into user activity and computer activity.

Optical Character Recognition

Teramind’s OCR functionality allows you to extract text from images and screenshots, enhancing your monitoring and analysis capabilities.

Website

Monitoring

Track employee time spent on websites, identify unproductive web browsing, and enforce company policies with comprehensive website monitoring.

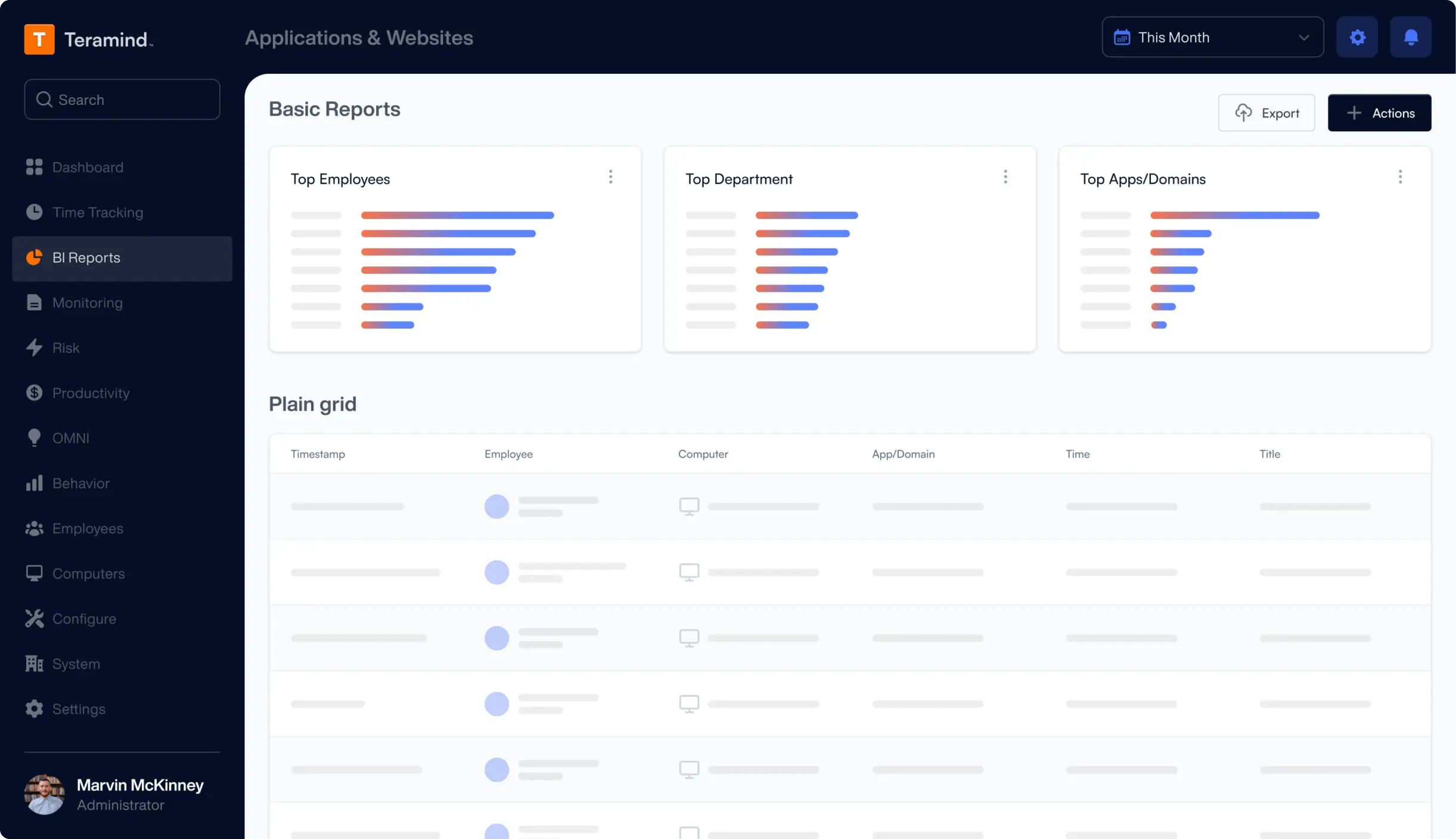

Application

Monitoring

Monitor application usage, track time spent on specific apps, and identify potential security risks with detailed application monitoring on your endpoints.

Email

Monitoring

Monitor employee emails to prevent data leaks, ensure compliance with company policies, and protect sensitive information.

Instant Message Monitoring

Track instant messages and conversations to gain insights into team communication and collaboration, and ensure compliance.

Social Media Monitoring

Monitor social media activity to protect your brand reputation, prevent data leaks, and ensure employees adhere to company policies.

Network

Monitoring

Gain visibility into network activity, identify potential security threats, and optimize network performance with network monitoring.

Citrix

Monitoring

Monitor employee activity within Citrix environments, track application usage, and ensure data security with specialized Citrix monitoring on your devices.

Remote Desktop Control

Take control of remote employee computers in real-time to provide support, troubleshoot issues, or prevent data breaches and insider threats.

RDP Session Recording

Record RDP sessions to gain a comprehensive understanding of user activity, troubleshoot technical problems, and ensure compliance.

Productivity

Analysis

Analyze employee productivity with detailed metrics, identify areas for improvement, and boost productivity across your team members.

Active Vs. Idle

Time Logs

Track active and idle time to understand how employees spend their work hours and optimize time management and productivity.

Unproductive Work

Time Analysis

Identify unproductive work time, analyze patterns, and implement strategies to improve efficiency and time management.

Request Your

Custom Demo Now

Lo que dicen nuestros clientes

«Cómodo y completo software de supervisión de PC basado en la nube. Es fácil de instalar, acceder y supervisar los PC de los clientes. Es una solución madura y rica en funcionalidades para el monitoreo de usuarios in situ y a distancia.»

Larissa H.

Especialista en TI

«La mejor forma y herramientas para supervisar y controlar el acceso de los empleados a los datos y sus acciones, capacidad para controlar y supervisar la actividad de los empleados con recursos humanos mínimos. Estas herramientas me permiten detectar las pérdidas de tiempo de los empleados y el despilfarro de los recursos de la empresa.»

Yakir D.

CIO

«Fácil implementación, gran interfaz de usuario y un producto increíble. Aprovechamos Teramind para gestionar situaciones de alto riesgo y obtener visibilidad y alertas en profundidad. Ha superado con creces nuestras expectativas y nos ha ahorrado importantes pérdidas de datos.»

Responsable de Seguridad y TI

Empresa manufacturera de 7.000 millones de dólares